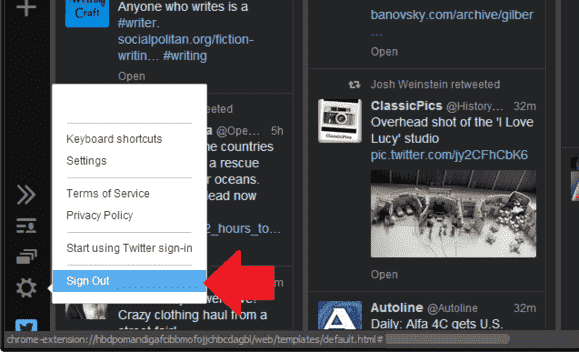

停止使用SHA1:它现在完全不安全

安全研究人员已经实现了针对SHA-1哈希函数的第一个实际碰撞攻击,产生了两个不同的PDF文件,具有相同的SHA-1签名。这表明应尽快停止该算法用于安全敏感功能。

SHA-1(Secure Hash算法1)返回1995年,已知自2005年以来易受理论攻击。美国国家标准和技术研究所已禁止于自2010年1月1日起禁止美国联邦机构的使用美国联邦机构的使用,虽然有些豁免有已经做了。

但是,尽管这些努力在某些地区逐步淘汰了SHA-1的使用,但算法仍然相当广泛地用于验证信用卡交易,电子文档,电子邮件PGP / GPG签名,开源软件存储库,备份和软件更新。

诸如SHA-1之类的哈希函数用于计算作为文件或数据的加密表示的字母数字字符串。这称为摘要,可以作为数字签名。它应该是独一无二的,不可逆转的。

如果在允许两个文件具有相同摘要的散列函数中发现弱点,则该函数被认为是加密损坏的,因为它可以伪造它的数字指纹,不能被信任。例如,攻击者可以通过检查数字签名来创建将被验证更新的更新机制接受和执行的流氓软件更新。

2012年,加密人士估计,2015年到2015年,利用商业云计算服务,对SHA-1的实际攻击将耗资700,000美元,到2018年的173,000美元。但是,2015年,一群来自Centrum Wiskunde和Informatica(CWI)的研究人员,在荷兰,南洋技术大学(NTU)在新加坡和初学者在法国设计了一种突破SHA-1的新方式,他们认为他们认为将显着降低成本攻击。

从那时起,CWI研究人员使用了谷歌,利用公司的大规模计算基础设施,将其攻击付诸实践并实现实际碰撞。它花了九个千兆SHA-1计算,但他们成功了。

据谷歌介绍,它是有史以来的最大计算之一:单CPU计算的等效处理能力和110年的单GPU计算。它是在与谷歌照片和谷歌云等字母表的alphobo人工智能计划和服务的相同基础架构上进行。

这是否意味着实现SHA-1碰撞现在在大多数攻击者的把握中?不,但它肯定在民族国家的能力范围内。在不到三个月的时间里,研究人员计划释放攻击可能的代码,因此其他研究人员可以从中学习。

“向前迈进了,它比以往任何时候都更加紧迫,因为安全从业者迁移到Sha-256和Sha-3等更安全的加密障碍物,”谷歌在星期四的一篇博文章中说。“为了防止这种攻击从主动使用中,我们已经为检测到我们的PDF碰撞技术的Gmail和Gluite用户添加了保护。此外,我们正在向公众提供免费检测系统。“

从本月发布的56版开始,Google Chrome将标记所有SHA-1签名的HTTPS证书作为不安全。其他主要的浏览器供应商计划这样做。

“希望谷歌制造真实攻击的新努力将导致供应商和基础设施管理者从他们的产品和配置中迅速删除SHA-1,尽管它是一种不推定的算法,一些供应商仍然销售不支持的产品“MWR InfoSecurity的高级安全顾问David Chismon说,更现代散列算法或收取额外费用。”“这是否发生在恶意演员能够利用他们的福利问题之前才能看到。”

有关被称为破碎的攻击的更多信息,可在专用网站和研究论文中提供。