当智能手机攻击智能房屋时,您的路由器不会保护您

如果你看过机器人先生的赛季首映,那么你看到了在e Corp的一般律师的聪明的家中访问了地狱般的浩劫fsociety。她在淋浴时没有控制互联网连接的报警系统,灯,恒温器,立体声,电视甚至水的温度。

大多数人没有一个整个智能家园,但他们可能有一些智能设备。如果你有可能是一个半数或更多的东西(物联网)小工具,他们都开始走下去,你无法重新获得控制,你可能会意识到你的“聪明”的房子被黑客攻击,但也许不明白如何。

虽然我们无休止地听到IoT设备缺乏良好的安全性,但研究人员希望显示“真实,而不是假设的”攻击,这将证明家庭路由器和防火墙不会保护“智能”设备免受互联网攻击的影响。在无线和移动网络中的安全和隐私会议上提出了“智能手机攻击智能家庭”的研究文件(WISEC 2016)。

首先,研究人员解释了为什么有些人认为路由器会使来自外部攻击者的IoT设备“安全”。从家庭网络外,攻击者看不到您的智能电灯泡,网络摄像头,运动探测器,电源开关,照片框架等,但如果一个黑客知道您拥有它们,并且外部攻击者想要破解您的菲利普斯色调灯泡或Belkin WEMO Power-Switch,发送的数据包将进入家庭网关;网关不知道哪些物联网设备,每个设备都具有自己的私有IP地址,以发送数据包,因此将删除未经请求的流量。

研究人员表示,“'防火墙'功能,公共和私有IP地址之间的网络地址转换(NAT)的副作用,可防止家庭中的IOT设备从直接互联网攻击。”

但在你感觉太安全之前,研究人员警告说,“NAT /防火墙保护有点虚幻,并且可以轻松地渗透在用户智能手机上的恶意软件。”事实上,他们称之为对家庭路由器的过度依赖,以保护智能设备是“危险”。

对于初学者来说,研究人员Vijay Sivaraman,来自New South Wales大学的Dominic Chan和Dylan Bear,来自National ICT澳大利亚的Roksana Boreli选择了他们恶意受到污染的应用程序进入Apple的AppStore,因为将恶意软件进入Google Play Android应用程序太容易了。他们从AppStore拍了一个合法的应用程序,调整它包括恶意软件,然后获得概念验证的iOS应用程序,即使Apple具有比Google更严格的批准过程。

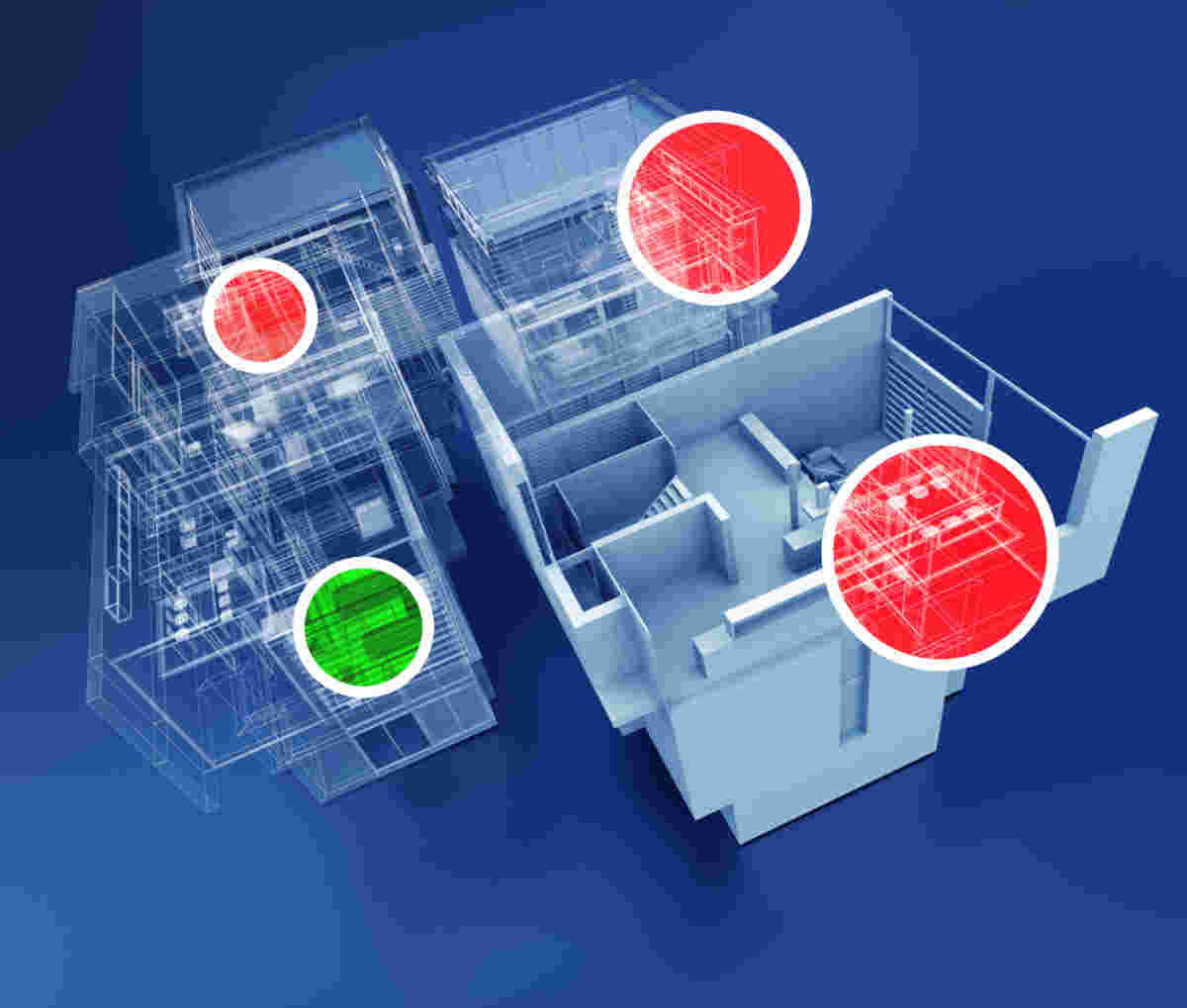

污染的应用程序发现了一个人的家中的IoT设备,在他们的网络内部,尽管普通用户没有任何线索,但这是在发生的情况下;侦察家庭中的Scouting的侦察无法从家庭网络外完成。它会给一个攻击者“景观”在家里,所以他或她可以决定如何最好地攻击受害者。

该应用程序使用Universal Plug-N-Play(UPnP)来修改防火墙设置,重新调用路由器,并将端口打开到IOT设备,因此外部攻击者可以访问这些设备。如果您不知道,大多数家庭路由器通过UPnP支持自动端口映射,默认为P2P共享和视频调用等内容。但这种功能也是一个缺陷,因为它是研究人员“攻击传染媒介对物联网设备的严重安全威胁”。然后将智能设备暴露于互联网,因此外部攻击者可以控制智能家庭。

一旦黑客完成,那么“恶意软件可以恢复防火墙配置以删除攻击的轨迹,或者保持打开以供将来攻击。”

他们使用了他们的iOS应用程序,他们在项目团队的家庭上测试后,“发现多个家庭中的几个物联网设备”和“偷偷摸摸地修改来自多个供应商的家庭网关的防火墙配置。”

然后他们展示了“攻击者如何损害多个物联网设备(包括Belkin Wemo Power Switch和D-Link IP摄像机)以前认为安全在NAT /防火墙后面。”

不要以为这些是唯一的易受攻击的设备,因为他们补充说,在智能手机应用渗透智能家庭后可以利用各种物联网设备。

肯定有一些安全扩展到UPnP协议,但研究人员严重怀疑家庭路由器制造商将实施它们;如果在运行P2P应用程序,游戏服务器或制作视频呼叫之前必须手动突出访问,则非技术用户会吓坏。

如果黑客能够释放一个恶意软件智能手机应用程序,这可能会绕过家庭路由器的防火墙保护,进入“可信赖的”应用商店 - 显然,自研究人员这样做以来,可以完成,然后研究人员警告说:

攻击者可以使用此类恶意软件来构建家庭物联网设备的数据库,同时还为未来攻击创建家庭路由器上的端口映射。因此,攻击者可以在他们选择或更糟糕的时候对这些家庭进行大规模攻击,这是对其他恶意实体的服务。在某些方面,这使得今天的大规模DDOS攻击(如DD4BC勒索方案)滥用SSDP,DNS和NTP协议以放大受害者攻击,具有显着的经济成本。

如果你跟上IOT黑客新闻,那么这一切都不会震惊你,但它是一个重要的提醒,但是如何轻松地拥有“智能”的设备可以被黑客攻击并失去控制,就像在先生上写的大规模智能家庭攻击一样。 机器人。